Niebezpieczne rozszerzenia

20 sierpnia 2014, 08:45Analiza 48 000 rozszerzeń dla przeglądarki Chrome wykazała, że wiele z nich jest wykorzystywanych do kradzieży danych i innych działań skierowanych przeciwko użytkownikowi. Przecięty internauta nie jest w stanie stwierdzić, że rozszerzenie dokonuje nań ataku.

Zagrożone samochody

20 stycznia 2015, 10:33Dodatkowe urządzenie instalowane w komputerach samochodowych przez amerykańską firmę ubezpieczeniową Progressive Insurance zawiera błąd, przez który przestępcy mogą częściowo przejąć kontrolę nad 2 milionami pojazdów. Wspomniane urządzenie służy do badania zachowań kierowcy. Na tej podstawie firma ubezpieczeniowa podejmuje decyzję, czy podnieść czy obniżyć cenę polisy.

Miliony ofiar telefonicznych oszustów

18 czerwca 2015, 11:44Microsoft informuje, że w ciągu pierwszych 6 miesięcy bieżącego roku ponad 3 miliony osób padły ofiarą oszustów podających się za pracowników wielkich firm technologicznych. Oszuści nawiązują kontakt telefoniczny, podając się często za pracowników Microsoftu, i informują ich o rzekomych problemach z komputerem

Ekstrema pogodowe a plony zbóż

7 stycznia 2016, 11:41Ukazały się wyniki pierwszych badań, których autorzy próbują w skali globalnej ocenić wpływ zmian klimatycznych na produkcję zbóż. Naukowcy wzięli pod uwagę 16 zbóż i 177 krajów oraz sprawdzili, jak na ich produkcję wpłynęło około 2800 ekstremami pogodowymi (susze, powodzie, fale upałów itp.), której miały miejsce w latach 1964-2007.

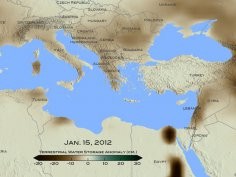

Najcięższa susza od 900 lat

4 marca 2016, 12:16Z przeprowadzonych przez NASA badań wynika, że obecna susza, która rozpoczęła się w 1998 roku we wschodnich regionach Morza Śródziemnego, jest prawdopodobnie najcięższą suszą od 900 lat. Dotknęła ona Cypr, Izrael, Jordanię, Liban, Palestynę, Syrię i Turcję.

Programy Microsoftu na smartfonach Lenovo

24 sierpnia 2016, 11:02Microsoft poinformował, że na niektórych smartfonach Lenovo z Androidem użytkownicy znajdą preinstalowane MS Office, OneDrive oraz Skype. To oznacza, że użytkownicy milionów smartfonów zyskają automatycznie dostęp do oprogramowania Microsoftu

Nieulotne pamięci FRAM dla przemysłu motoryzacyjnego

3 lutego 2017, 06:25Fujitsu przystosowało nowy rodzaj pamięci nieulotnej FRAM (Ferroelectric Random-Access Memory) do potrzeb rynku motoryzacyjnego. Japoński koncern poinformował, że jego nowy chip MB85RS256TY pracuje w pełnym zakresie temperatur wymaganych przez przemysł motoryzacyjny (od 125 do -40 stopni Celsjusza)

Opłakane skutki wadliwej aktualizacji „inteligentnego” zamka do drzwi

21 sierpnia 2017, 09:52W coraz bardziej podłączonym do internetu i polegającym na oprogramowaniu świecie mogą czekać nas niemiłe niespodzianki. Jedna z nich czekała użytkowników „inteligentnych” zamków do drzwi firmy Lockstate. Zamki RemoteLock LS6i przestały częściowo działać po wadliwej aktualizacji oprogramowania

Dailmer oszukiwał jak Volkswagen?

19 lutego 2018, 10:49Amerykańscy śledczy badają, czy firma Daimler AG, właściciel marki Mercedes, oszukiwała na emisji spalin z silników diesla. Co prawda samo śledztwo nie jest niczym nowym, gdyż toczy się od kwietnia 2016 roku, jednak teraz dziennik Bild am Sonntag twierdzi, że jego dziennikarze widzieli dokumenty wskazujące na istnienie oprogramowania, które pozwalało Dailmlerowi oszukiwać

Agresywny nowotwór piersi ma pojedynczy główny wyłącznik

31 sierpnia 2018, 10:01Zespół z Salk Institute zidentyfikował gen, który wydaje się kontrolować zachowanie komórek guza raka piersi. Uczeni uważają, że to Sox10 może powodować, iż niektóre formy nowotworu są niezwykle trudne do leczenia.